案例一

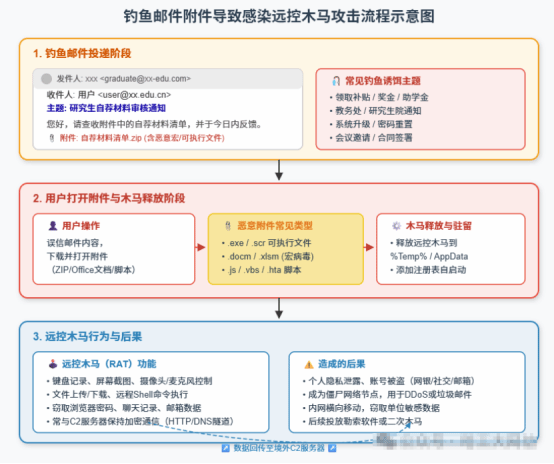

打开钓鱼邮件附件,导致感染远控木马

某用户收到一封名为“研究生自荐”的邮件,打开邮件的附件时,导致感染终端木马。黑客经常会以“领取补贴、某某部门通知”等字样发布钓鱼邮件,诱导点击和下载。

案例二

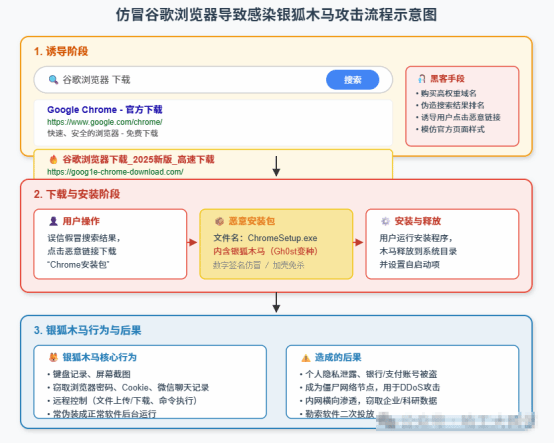

用户下载仿冒的“谷歌浏览器”导致感染银狐木马

某用户安装仿冒的谷歌浏览器,导致终端感染木马。黑客经常将带有木马的假冒网站推到搜索结果最前列诱导下载安装。

案例三

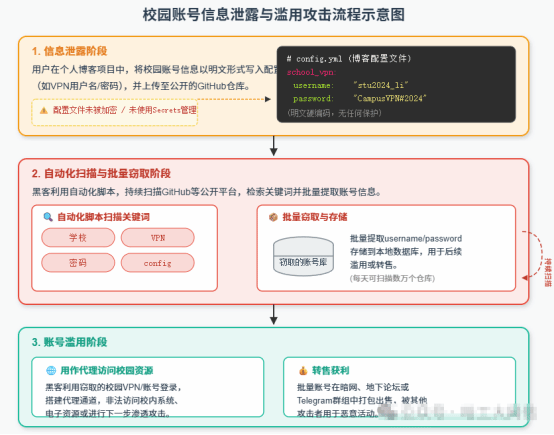

用户将校园网账号配置暴露在公开代码仓库

某用户在GitHub上公开个人博客项目,项目配置文件中明文写入校园账号信息,被黑客扫描获取后滥用。黑客利用自动化脚本持续扫描公开平台,检索“学校、VPN、密码、config”等关键词,批量窃取用户账号用于代理访问或转售

案例四

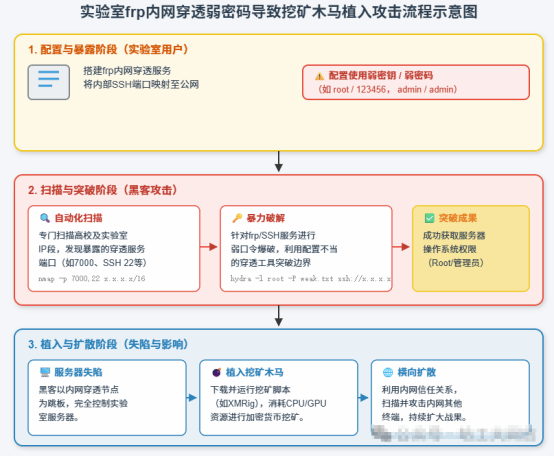

实验室“内网穿透”服务暴露导致感染挖矿木马

某实验室用户为远程调试代码,在实验室服务器上搭建frp内网穿透服务并映射SSH端口至公网,该服务配置使用弱密钥,被黑客暴力破解后获取服务器权限,并以此为跳板对内网终端植入挖矿木马。黑客专门扫描高校实验室暴露的穿透服务端口,利用配置不当的穿透工具突破边界进入校园内网。

案例五

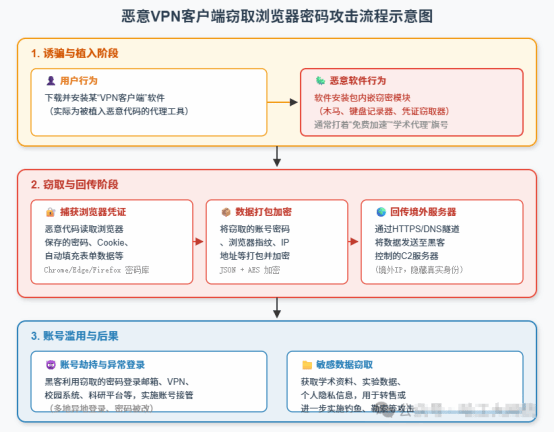

用户使用网络代理工具导致账号泄露

多位用户账号出现异地登录、密码泄露等异常情况,经排查,终端均安装某VPN客户端软件,该软件被植入恶意代码,可捕获浏览器保存的密码、凭证等敏感数据并回传至境外黑客服务器。黑客对高校师生及科研人员,在网络代理工具嵌入窃密程序,实施账号劫持与数据窃取。

防范建议

1.安装防病毒软件并及时升级:使用学校提供的正版软件管理与服务平台的正版终端杀毒软件。

2.安装正版软件,及时升级系统及补丁:下载任何应用软件,请务必通过官网地址,并及时升级。

3.警惕钓鱼攻击:不点击邮件、即时通讯工具中的不明链接,不下载可疑附件。

来源:高校信息化应用

初审:马移峰

复审:赵淑兰

终审:张加新